[toc]

Juice Jacking è un termine che sta diventando sempre più comune nel mondo della sicurezza informatica. Si tratta di un’attività di hacking che si basa sull’utilizzo di porte USB danneggiate o malevole per rubare dati dai dispositivi degli utenti.

Cos’è Juice Jacking?

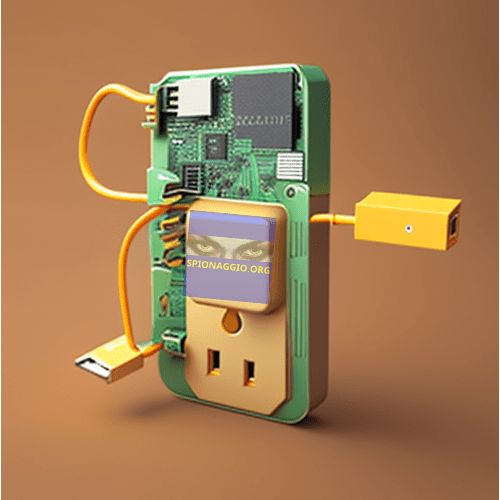

Juice Jacking è un’attività di hacking informatico che si basa sull’utilizzo di una porta USB danneggiata o modificata per installare un malware sui dispositivi degli utenti o per rubare dati personali. In pratica, l’attaccante collega il suo dispositivo infetto a una porta USB pubblica e attende che gli utenti si colleghino per caricare i propri dispositivi. Una volta che un utente si collega, il malware viene installato automaticamente sul dispositivo e l’attaccante può accedere ai dati dell’utente.

Come funziona Juice Jacking?

Juice Jacking funziona utilizzando la porta USB del dispositivo dell’utente come un mezzo per installare un malware o per rubare i dati personali dell’utente. L’attaccante collega un dispositivo danneggiato o modificato a una porta USB pubblica e attende che un utente si colleghi per caricare il proprio dispositivo. Quando un utente si collega, il malware viene installato automaticamente sul dispositivo e l’attaccante può accedere ai dati personali dell’utente.

Microspie e Telecamere Spia

Visita il nostro Spy Shop

In 30 Minuti rileviamo GPS e Microspie

Nascoste nella tua Auto

Bonifica Microspie Auto a Roma

Perché viene utilizzato Juice Jacking?

Juice Jacking viene utilizzato dagli attaccanti per rubare dati personali e finanziari degli utenti. L’utilizzo di porte USB pubbliche è molto comune, soprattutto in aeroporti, stazioni ferroviarie e altri luoghi pubblici. Gli attaccanti possono facilmente collegare un dispositivo infetto a una porta USB pubblica e attendere che gli utenti si colleghino per caricare i propri dispositivi. In questo modo, l’attaccante può accedere ai dati personali dell’utente, come password, numeri di carta di credito e informazioni bancarie.

Come proteggersi

Ci sono alcune misure che gli utenti possono prendere per proteggersi da Juice Jacking. Innanzitutto, è importante evitare di utilizzare porte USB pubbliche, in particolare quelle che si trovano in luoghi pubblici come aeroporti e stazioni ferroviarie. Se è necessario utilizzare una porta USB pubblica, è importante utilizzare un adattatore di alimentazione che consenta di caricare il dispositivo tramite una presa di corrente. Inoltre, è consigliabile utilizzare un software di sicurezza informatica che possa rilevare e prevenire l’installazione di malware sul dispositivo.

Microspie e Telecamere Spia

Visita il nostro Spy Shop

In 30 Minuti rileviamo GPS e Microspie

Nascoste nella tua Auto

Bonifica Microspie Auto a Roma

Conclusioni

Juice Jacking è una tecnica di hacking informatico che sta diventando sempre più diffusa e pericolosa. Gli attaccanti utilizzano porte USB pubbliche per installare malware sui dispositivi degli utenti e rubare dati personali e finanziari. Per proteggersi da Juice Jacking, è importante evitare di utilizzare porte USB pubbliche e utilizzare un adattatore di alimentazione per caricare il proprio dispositivo. Inoltre, è consigliabile utilizzare un software di sicurezza informatica per proteggere il proprio dispositivo da eventuali attacchi informatici. Juice Jacking è solo uno dei molti pericoli a cui gli utenti possono essere esposti in un ambiente digitale sempre più complesso e interconnesso.

LEGGI ANCHE: Attacchi informatici. Operazione Soft Cell: attacchi cinesi a provider

È importante che gli utenti siano consapevoli dei rischi associati all’utilizzo di porte USB pubbliche e adottino misure per proteggere i propri dispositivi e i propri dati personali. Inoltre, le organizzazioni e le aziende dovrebbero fornire formazione ai propri dipendenti sulla sicurezza informatica e implementare politiche di sicurezza efficaci per proteggere le informazioni sensibili.

In conclusione, è solo uno dei molti pericoli a cui gli utenti possono essere esposti in un ambiente digitale sempre più interconnesso. È importante essere consapevoli dei rischi e prendere le misure necessarie per proteggere i propri dispositivi e i propri dati personali. Con la giusta attenzione e le giuste misure di sicurezza, è possibile evitare gli attacchi informatici e proteggere le proprie informazioni sensibili.

Tutti i diritti riservati © 2023 Polinet S.r.l. Riproduzione non autorizzata. La distribuzione del contenuto è severamente vietata.